Attualmente l’elettronica è responsabile del 30% del costo totale di produzione di un’automobile. Percentuale, questa, destinata sicuramente ad aumentare in futuro. Contemporaneamente si è assistito all’incremento del contenuto di software all’interno dei veicoli, necessario per supportare i sistemi avanzati di assistenza alla guida (ADAS - Advanced Driver Assistance System) e le altre funzionalità presenti in un’autovettura.

Attualmente l’elettronica è responsabile del 30% del costo totale di produzione di un’automobile. Percentuale, questa, destinata sicuramente ad aumentare in futuro. Contemporaneamente si è assistito all’incremento del contenuto di software all’interno dei veicoli, necessario per supportare i sistemi avanzati di assistenza alla guida (ADAS - Advanced Driver Assistance System) e le altre funzionalità presenti in un’autovettura.

Grazie alla disponibilità di microcontrollori multi-core destinati al mondo automotive, i costruttori di autoveicoli abbinano differenti moduli software in un’unica unità di controllo per risparmiare o ridurre i costi.

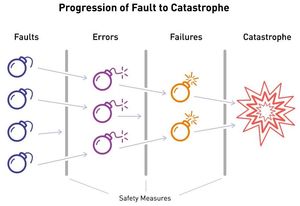

Una situazione di questo tipo, che prevede un aumento della componente software che gira su un numero sempre più ristretto di dispositivi hardware, può provocare l’insorgere di problemi relativi alla sicurezza complessiva a causa delle potenziali interferenze con il software „safety-critical“ il quale potrebbe subire ripercussioni negative.

E‘ indubbio che l’identificazione e la prevenzione dei problemi legati alla sicurezza nei sistemi embedded destinati agli autoveicoli sono destinati ad avere un’importanza sempre maggiore.

E‘ indubbio che l’identificazione e la prevenzione dei problemi legati alla sicurezza nei sistemi embedded destinati agli autoveicoli sono destinati ad avere un’importanza sempre maggiore.

Uno dei requisiti fondamentali della sicurezza funzionale (functional safety), così come stabilito dallo standard ISO26262, è assicurare "l'assenza di interferenze“ (Freedom from Interference).

Pertanto, è necessaria la prova che i requisiti di sicurezza non vengano violati. Mentre può essere relativamente semplice dimostrare che unità di controllo separate non violino tali requisiti, nel caso di più applicazioni che girano in parallelo su una sola unità di controllo la situazione si complica notevolmente.

State utilizzando un microcontrollore multi-core e individuate violazioni della sicurezza dopo l’integrazione di tutti gli applicativi quanto il processo di sviluppo è prossimo alla conclusione?

Siete in fase di sviluppo e desiderate ridurre il tempo richiesto per l’analisi statica ed eseguire i test delle unità per individuare le violazioni nelle fasi iniziali dello sviluppo

E‘ necessario ricorrere a un processo che possa integrarsi perfettamente con la vostra impostazione di sviluppo e sia in grado di identificare i problemi legati alla sicurezza prima che venga fatta girare l’applicazione

Visualizzare le violazioni alla sicurezza sotto forma di messaggi di avvertimento generati dal compilatore mentre state realizzando il vostro progetto. Osservare la porzione di codice coinvolto con le relative spiegazioni invece di un semplice messaggio generico di errore.

Disporre di un protocollo per gli accessi in lettura/scrittura tra i differenti livelli di sicurezza (ASIL) in modo da effettuare un’analisi del progetto in funzione delle specifiche come previsto dal modello a V. Garantire che ogni sviluppatore possa verificare e confermare le violazioni alla sicurezza in anticipo invece di ricorrere a un piccolo gruppo di esperti in sicurezza funzionale in una fase successiva.

Non cercate di garantire l’assenza di interferenze abbinando più tool che sono stati realizzati per effettuare un’analisi statica generica oppure ricorrendo a revisioni manuali del codice che, oltre a richiedere parecchio tempo, sono soggette a errori. Utilizzate invece un tool espressamente ideato per gestire sistemi a criticità mista e sfruttate le sue potenzialità per assicure che i requisiti imposti in termini di sicurezza siano rispettati al primo tentativo.

Non cercate di garantire l’assenza di interferenze abbinando più tool che sono stati realizzati per effettuare un’analisi statica generica oppure ricorrendo a revisioni manuali del codice che, oltre a richiedere parecchio tempo, sono soggette a errori. Utilizzate invece un tool espressamente ideato per gestire sistemi a criticità mista e sfruttate le sue potenzialità per assicure che i requisiti imposti in termini di sicurezza siano rispettati al primo tentativo.

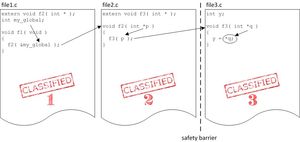

A differenza dei tradizionali tool di analisi statica, il Safety Checker di TASKING è un tool per l'analisi statica di tipo "ASIL aware" (ovvero che tiene in considerazione i requisiti ASIL) in grado di rilevare le interferenze tra le componenti software che hanno requisiti ASIL diversi.

Interferenze di questo tipo sono anche rilevate nel caso in cui un un tool per l'analisi statica che non tiene conto dei requisiti ASIL ritiene che un costrutto software sia sicuro e conforme allo standard. Safety Checker si propone quindi come il complemento ideale dei tool di analisi statica che state utilizzando, colmando il divario che esiste tra i requisiti imposti dallo standard ISO 26262 e i tradizionali test software.

Safety Checker permette di assegnare codice e dati a classi di sicurezza, cioè ai livelli di integrità del software.

Safety Checker ispeziona i relativi file sorgente C e memorizza i dati di verifica derivati in file oggetto ELF (nel formato DWARF utilizzato per le informazioni di debug, senza influenzare il contenuto binario delle sezioni dei dati e del codice) o in un file separato.

Safety Checker ispeziona i relativi file sorgente C e memorizza i dati di verifica derivati in file oggetto ELF (nel formato DWARF utilizzato per le informazioni di debug, senza influenzare il contenuto binario delle sezioni dei dati e del codice) o in un file separato.

Successivamente, i dati di verifica di tutti i file vengono combinati e viene fornito un riscontro all'utilizzatore. Un approccio di questo tipo consente anche di effettuare la verifica del codice per il quale non è disponibile il codice sorgente.

Safety Checker è disponibile sotto forma di opzione completamente integrata nel toolset VX di Tasking per la linea di microcontrollori TriCore e sarà disponibile con il toolset VX per i microcontrollori della serie RH850. Inoltre esso verrà fornito come tool di tipo standalone.

*Alexander Herz è il responsabile dello sviluppo dei prodotti Tasking.

*Alexander Herz è il responsabile dello sviluppo dei prodotti Tasking.